Android ohne Google – Going fully Open-Source: Teil 2 (Gastbeitrag)

Verehrte Leser_innen, im ersten Teil dieses Zweiteilers hat Gastautor Lurz über seine Erfahrungen mit einem von Google entkoppelten HTC One (M8) mit Lineage OS berichtet. Dabei ging es um Grundlegendes wie Installation, Einrichtung eines VPNs und die Konfiguration der Firewall. Im zweiten Teil soll der Open Source Gedanke weiter verfolgt und ein wenig Feintuning am Gerät betrieben werden. Viel Spaß beim Trip tiefer hinein ins Wunderland der Android-Modifikationen, euer DMM.

Installation von Offline-Ortungsdiensten

Google hat in Android Ortungsdienste integriert, die anhand der Funkverbindung und in der Nähe befindlicher WLANs innerhalb kürzester Zeit einen relativ genauen Standort berechnen. Für Nutzer von Ortungsdiensten ist ein Android ohne Google also ein Problem. Wer wissen möchte, wie man per ÖPNV schnell nach Hause kommt oder in einer fremden Stadt die Orientierung verloren hat, der mag schließlich nicht ewig auf das GPS-Signal warten.

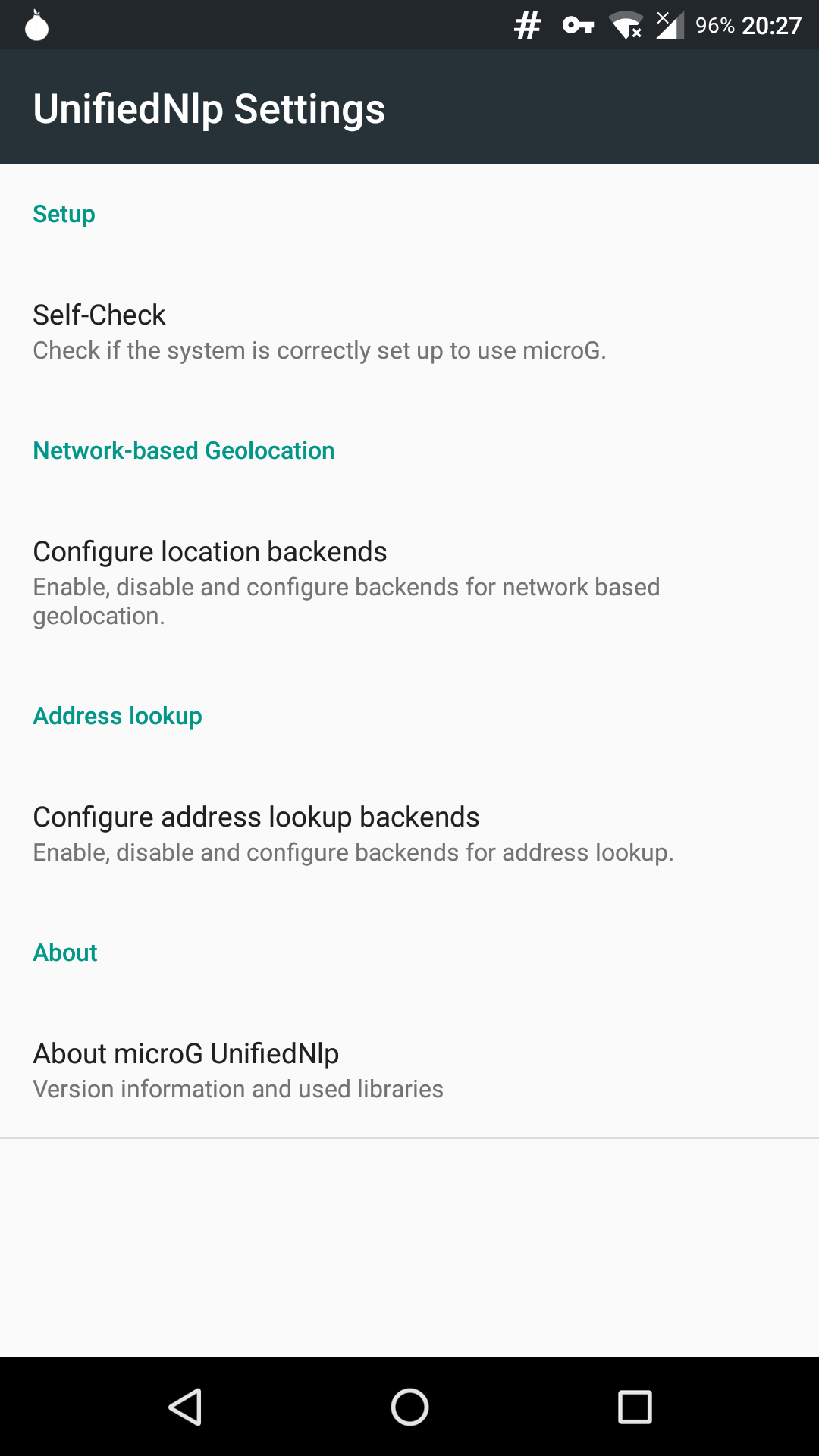

Zum Glück geht genau das aber auch komplett offline. Als Ortungsdienst benutze ich UnifiedNLP, ein Bestandteil des microG-Projektes, welche proprietäre Apps und Dienste auf Basis freier Software nachempfindet. Die Installation von UnifiedNLP unter Android 7 ist leider etwas komplizierter als bei den Vorgängerversionen, weil die App als System-App über die Android Debug Bridge (ADB) installiert werden muss. Aber wer sein Gerät bereits mit einem Custom-ROM versorgt hat, wird auch daran nicht scheitern (einfach der Anleitung im Github folgen). Früher habe ich zur Nutzung der ADB das Tool Minimal ADB and Fastboot empfohlen, mittlerweile stellt Google aber dankenswerter Weise ADB für Windows, macOS und Linux außerhalb des 1,6 GB großen Android SDKs selbst zur Verfügung. Leider muss der Vorgang nach jedem Update wiederholt werden. Ich gehe aber davon aus, dass das Problem bald mit einer per TWRP installierbaren Datei gelöst wird, die Rufe danach gibt es bereits.

Nach der Verankerung im System kann man die Backends für die Standortsuche installieren. Ich nutze LocalGsmNlpBackend (für Lokation mittels Mobilfunknetz) und OpenBmapNlpBackend (für Lokation mit WLAN-Daten). Die Datenbanken für Deutschland belaufen sich auf ca. 1,2 GByte, welche auf der SDKarte bequem Platz haben. Die Lokationssuche funktioniert für meinen Geschmack damit offline ausreichend schnell und treffsicher. Allerdings fehlt mir für eine fundierte Einschätzung natürlich der Vergleich zu den Google-Diensten.

Trennung von Verschlüsselungspasswort und Screen-Unlock-PIN

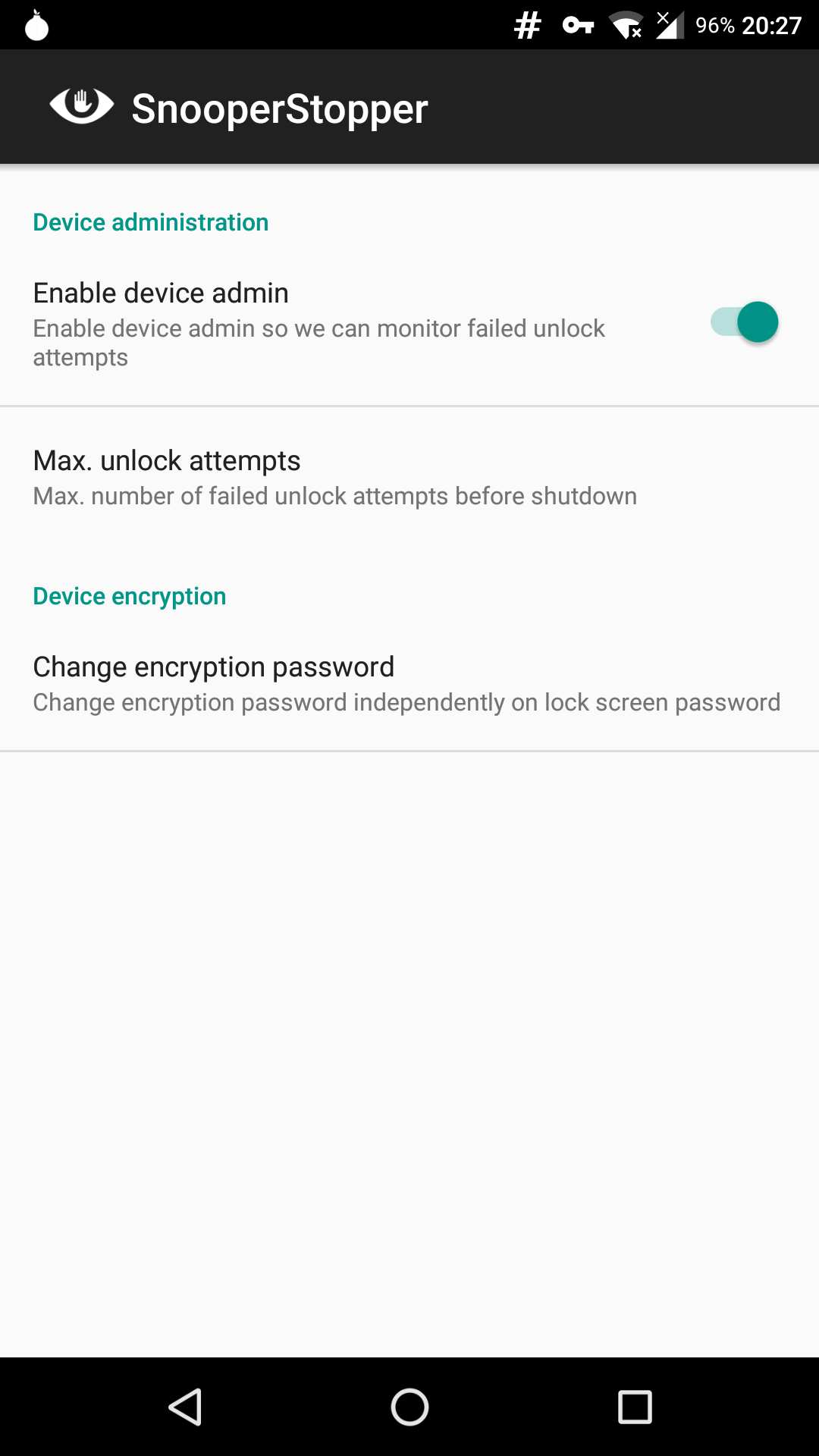

Einer der Hauptkritikpunkte an der Verschlüsselung von Android ist die Vermischung zwischen Verschlüsselungspasswort a.k.a. dem Master-Key und der Screen-Unlock-PIN. Aus Bequemlichkeitsgründen wird dann eben kein sonderlich starkes Passwort für die Verschlüsselung verwendet, weil man keine Lust hat das gleiche komplexe Passwort x-mal am Tag zur Entsperrung des Sperrbildschirm zu verwenden. Ich habe mich lange Zeit mit einem recht komplexen Wischmuster zufrieden gegeben, was aber wegen der Hinterlassenschaft von Fingerspuren eher eine trügerische Sicherheit darstellt, sollte das Phone zur falschen Zeit in falsche Hände fallen.

Es gibt zum Glück bei F-Droid die App SnooperStopper, welche die Trennung zwischen Master Key und Lockscreen-Passwort durchsetzt. Somit kann ein starkes Passwort zum Starten des Gerätes verwendet werden und eine handliche PIN zum Entsperren im laufenden Betrieb. Zusätzlich lässt sich noch ein Zwangs-Reboot nach einer festgelegten Anzahl falscher PIN-Eingaben für den Lockscreen einrichten (Default: 3 Versuche), was einen möglichen Angreifer zurück auf das starke Verschlüsselungspasswort zum Booten des Geräts wirft. Die App benötigt Root-Rechte.

Einrichtung von TOR

Ich habe schon im ersten Teil beim Thema VPN angesprochen, dass damit keine wirkliche Anonymität im Netz erreicht werden kann. Mit dem TOR-Browser ist so etwas schon eher möglich. Unter Android ist die Nutzung sehr einfach, es müssen lediglich der Orbot (welcher die Verbindung ins Tor-Netzwerk herstellt) und der Orfox (ein für die TOR-Nutzung modifizierter Firefox) installiert werden. Ich könnte mich jetzt noch kurz aufregen über die oft verkürzte Darstellung von TOR und dem (buhu!) Darknet in den Medien, ich lasse es aber lieber. Meine Meinung bleibt: So viel TOR nutzen, wie möglich. Dadurch wird Traffic zur Verschleierung erzeugt für all jene, die Anonymität wirklich nötig haben (und ich meine damit nicht den Darknet-Dealer).

Im Gegensatz zum Ruf, langsam wie eine Schnecke zu sein, empfinde ich die Nutzung des Orfox unter Android als sehr angenehm und zügig und deutlich komfortabler als die Desktop-Variante, auch weil viele Websites in der mobilen Darstellung nicht mit Cloudflare-Captchas nerven. Ich nutze den Orfox als Hauptbrowser für alle passiven, also lesenden, Aktivitäten. Für alles was ein Login oder JavaScript benötigt, habe ich den Fennec-Browser (eine um einige fragwürdige Bestandteile erleichterte Firefox-Version) oder Lightning und den Privacy Browser. Die beiden letztgenannten nehme ich, wenn ich in Eile bin, da ich den Fennec mit diversen Add-Ons (u. a. NoScript, Self-Destructing Cookies, uBlock Origin und einige mehr) auf Minimierung von Third-Party-Kontakten getrimmt habe, was die Bedienung im Alltag etwas komplexer macht. Aber das wäre ein gesondertes Thema für sich (bei Interesse bitte in den Kommentaren melden).

- Fennec-Browser

- Orbot

- Twitter über Tor (mit Youtube-Overlay)

Nur noch ein Wort zu Suchmaschinen: Ein weitgehend Google-freies Android macht natürlich nur dann Sinn, wenn auch in den Browsern die Google-Suche konsequent vermieden wird. Ich kann diesen Artikel dazu wärmstens ans Herz legen. Es ist erstaunlich, wie gut die Internet-Suche auch mit datenschutzfreundlicheren Anbietern funktioniert. Berührungspunkte zu Google gibt es dann ja immer noch genügend. Auf YouTube mag ich z. B. auch nur ungern verzichten.

Neben dem Orfox, der Out-Of-The-Box den Orbot benutzt, bieten diverse Apps einen eingebauten Support für Tor, so dass z.B. Twitter, Jabber oder YouTube über Tor genutzt werden können. Apps, die das nativ nicht unterstützen, können auch über TOR geroutet werden, das ist allerdings nicht ohne Tücken wenn parallel eine Firewall werkelt. Apps, welche über TOR laufen, brauchen übrigens keine Freigabe in der AFWall+, weil der Orbot den Gang ins Internet für diese regelt. Nur der Orbot braucht die Freigabe.

Empfehlenswerte Apps

Zum Abschluss möchte ich – zusätzlich zu den im Text bereits erwähnten – noch auf ein paar aus meiner Sicht empfehlenswerte Apps aus dem F-Droid-Store hinweisen, welche das Open Source Android zu einem vollwertigen Smartphone aufwerten. Ich muss allerdings abermals anmerken, dass meine hohe Zufriedenheit mit den Open Source Apps vielleicht auch daher rührt, dass ich mir die Alternativen aus dem PlayStore nie wirklich genauer angesehen habe.

- Amaze: Guter Dateimanager mit Möglichkeiten des Eingriffs in die Systemdateien.

- AnySoftKeyboard: Sehr gut anpassbare Keyboardalternative zum AOSP Keyboard. Deutsches Sprachpaket und qwertz-Keyboard gibt es auch.

- Autostarts: Anpassungen des Autostart-Verhaltens von Apps, damit können auch lästige oder nicht benötigte Widgets entfernt werden.

- BusyBox: Voraussetzung für oandbackup.

- Conversations: In meinen Augen der beste XMPP/Jabber-Client

- Document Viewer: Ein simpler PDF-Viewer.

- FBReader: Ein simpler EBook-Reader (mit Zugriff auf Online-Bibliotheken, falls gewünscht).

- K-9 Mail: Mail-Client mit PGP-Unterstützung durch OpenKeyChain.

- KeePassDroid: Datenbankgestützter Passwortmanager (kompatibel mit der Desktop-Variante)

(Es gibt sicherlich berechtigterweise Stimmen, die davon abraten Passwörter und Schlüssel auf einem Smartphone zu speichern. Hochsensible Accounts behalte ich nach Möglichkeit im Kopf, ich kann mir aber nicht alles merken. Aber klar, das Smartphone bleibt ein Risiko, weil attraktives Ziel.) - LibreOffice Viewer: App zum Lesen und (eingeschränkt möglichen) Bearbeiten von Office-Dokumenten

- Network Log: Logging-Tool für den Netzverkehr (Achtung! Wird eine Firefall benutzt, in den Optionen den Schalter „log behind firewall“ setzen.)

- NewPipe: Sehr handliche App zum werbefreien YouTube-Genuss, hat eine Option für die Darstellung als “floating app”, welcher dann als Overlay über anderen Apps liegt (wer Youtube mit In-App-Settings über TOR routen möchte, kann die ältere, wohl nicht mehr gepflegte, App Webtube ausprobieren, die Nutzung macht aber nur Sinn ohne Google-Anmeldung). Beide Apps verstoßen im Übrigen gegen die Nutzungsbedingungen von Google und werden daher im Playstore nicht geduldet, die Nutzung wird aber seitens Google toleriert.

- Oandbackup: Backup-Programm auf App-Basis, sichert die App samt Einstellungen (also z. B. auch die Bookmarks und Add-Ons im Browser). Wiederherstellung auch als Batch möglich.

- Offline Calender: Notwendige App, um den Kalender auch ohne Snyc und Konto zu nutzen.

- Omni Notes FOSS: Handliche Notizbuch-App.

- OpenKeychain: Verwaltung von PGP-Keys, Integration in K9-Mail und Conversations ist implementiert (siehe auch Hinweis zu KeePassDroid).

- Riot: Aus Gründen meine erste Wahl fürs Messaging.

- Transportr: ÖPNV-App mit Schnittstellen zu vielen Verkehrsanbietern (Deutschland: Bahn und zahlreiche Nahverkehrsverbünde). Für mich eine echte Alternative zu proprietären und mit Tracking-Tools verseuchten Anbieterapps.

- Twidere: Twitter-App mit TOR-Support.

- Vanilla Music: Meiner Meinung nach die beste Musik-App, sehr platzsparende Navigation durch große Diskographien.

- VLC: Diesen Videoplayer kennt wohl jeder. Bei F-Droid gibt es nur eine ältere Version, der Link geht daher direkt zu videolan.org.

- Zapp: Zugriff auf die Webstreams der öffentlich-rechtlichen TV-Sendeanstalten.

Zum Abschluss noch ein Geständnis: Auch als beinharter Atheist habe ich ein grobes Verständnis für das Wort „Sünde“ und auch ich bin davon nicht frei. Wer kann das schon von sich behaupten (Can I get an amen?). Ich meine damit die Nutzung einiger weniger proprietärer Apps auf meinem ansonsten recht freien Gerät. Aber auf meinen geliebten Comic-Book-Reader oder die einfach geniale HTC Camera App mag ich nicht verzichten. Ich stelle allerdings mittels Firewall und Berechtigungsmanager wenigstens sicher, dass diese Quellen potenzieller Unsicherheit keinesfalls Kontakt zum Internet haben.

Nach dieser Beichte muss ich nun feststellen, dass der Artikel doch wieder länger geworden ist. Ich hoffe beide Teile waren für Interessierte aber weitgehend verständlich. Ich begreife mein System längst nicht als perfekt und bin immer auf der Suche nach Verbesserungen im Detail. Ich freue mich daher ganz besonders auf eure Kommentare.

Yours truly, Lurz!

Ich bin Lurz, eine Musik- und speziell Metal-Nerd. Ich schreibe hier z.B. über offene Plattformen, faire Produktion von Technik und den Kampf gegen Google auf meinem Android-Phone.

App-links finktionieren nicht

Hallo Carlos,

der Techniker ist informiert 🙂

Gruß

DMM

Nachtrag:

Der verantwortliche Autor ist leider gerade verhindert, wird die Links aber spätestens bis Mitte August fixen. Bis dahin einfach den Namen der Apps manuell bei F-Droid eingeben.

Wir bitten um Nachsicht 🙂

Gruß

DMM

Hallo,

ich habe Orbot auf meinem Lineage 7.12 Galaxy S5 installiert. Wenn ich starte, wird er immer wieder deaktiviert. Eine Google-Suche brachte keine Lösung für das seltsame Verhalten. Irgendeine Idee?

Hallo Gustaffo, ich hatte mit dem Orbot eigentlich nie Probleme. Folgendes würde ich probieren: Die aktuellste Version direkt vom Guardian Project installieren (zur Zeit: Orbot-v15.4.1-RC-1-MULTI.apk), alte Version vorher deinstallieren. Damit fahre ich auf allen Geräten stabil.

Wenn das nicht hilft, schau mal ob Berechtigungen zum Zugriff auf Netzwerkressourcen (Mobil/WLAN) fehlen, also in der App-Info zum Orbot. Oder ob Du andere Apps mit Zugriffsbeschränkungen laufen hast (z. B. eine Firewall).

Ich hoffe damit klappt es. Wenn der Zugangsprovider TOR nicht mögen sollte (habe ich zwar noch nie erlebt), kannst Du versuchen, die „Bridges“ in den Settings zu aktivieren.

Grüße!

LRZ

Entschuldigung an alle Leser für den Totlinksumpf im Text. Ich hab die Links aktualisiert, ich hoffe sie halten diesmal etwas länger.. 😉

LRZ

Kurzer Nachtrag zum Thema Orfox: Im Playstore und bei Guardianproject direkt (RC3) findet sich ein auf TorBrowser-7.0-1 basierender neuer Orfox. In F-Droid ist der Orfox noch auf TorBrowser-6.5-1, basiert also auf dem veralteten 45er Firefox ESR. Ich habe mir also die neuere Version angeschaut und bin erst einmal nicht so begeistert. Neu sind die Security-Settings in drei Stufen, die man ähnlich auch vom Desktop-Torbrowser kennt. Allerdings wird damit auch das Verhalten von NoScript gesteuert. Bislang hatte ich eine äußerst kleine Whitelist, ansonsten war JavaScript komplett aus. Nun kann ich im Orfox in den beiden höheren Security-Settings JavaScript gar nicht mehr aktivieren, es wird alles geblockt, egal was man in NoScript einstellt. Blöd, wenn man dann doch an ein DropDown-Menü ran muss. Betreibe ich den Orfox in den Standard-Settings muss ich JavaScript blacklisten, es ist also zunächst aktiv. Gefällt mir gar nicht! Ich behelfe mir zur Zeit mit der eigentlich im TorBrowser schädlichen Installation eines weietern Add-Ons (uBlock Origin zum Blocken von Werbung, Malware, SocialMedia). Ich beobachte das weiter, habe aber zur Zeit leider keine bessere Lösung. Mit der alten Version, die ich Artikel noch gelobt habe, weiterfahren ist auch keine.

Herzlichen Dank aus der Zukunft für die beiden Artikel.

🙂

Großartig bei solchen Hilfstellungen wäre, wenn es Aktualisierungen/Fortführungen gäbe.

Wenn es diese gibt, wären entsprechende Links sehr willkommen.